Działalność biznesowa nieodzownie wiąże się z przetwarzaniem informacji. Dane klientów i pracowników, dokumentacja finansowa czy umowy z kontrahentami to przykłady informacji, których ujawnienie lub utrata mogą narazić organizację na straty finansowe albo pociągać za sobą odpowiedzialność prawną. Dane takie należy więc chronić, a formalne zasady tej ochrony wyznacza polityka bezpieczeństwa informacji.

Czym jest polityka bezpieczeństwa informacji

Polityka bezpieczeństwa informacji to dokument, w którym organizacja określa, jakie zasoby informacyjne zamierza chronić i jakie standardy ochrony wdroży. Treść polityki obowiązuje wszystkich, którzy mają kontakt z tymi zasobami, zarówno pracowników i kadrę zarządzającą, jak i dostawców zewnętrznych.

Procedury operacyjne i wytyczne techniczne powinny uwzględniać treść polityki bezpieczeństwa. To ona wyznacza ramy, w których zespoły IT i właściciele zasobów podejmują decyzje dotyczące konfiguracji zabezpieczeń czy reguł szyfrowania. Polityka bezpieczeństwa ma też funkcję komunikacyjną, ponieważ jednoznacznie informuje wszystkich w organizacji, jakich zasad postępowania z danymi muszą przestrzegać.

Udokumentowanie polityki bezpieczeństwa informacji to też pierwszy krok podczas tworzenia systemu zarządzania bezpieczeństwem informacji (SZBI). To właśnie polityka wyznacza kierunek dla pozostałych elementów systemu, np. oceny ryzyka lub procedur reagowania na incydenty. Zatwierdzona polityka bezpieczeństwa zapewnia spójność tych elementów i jednolite zasady podejmowania decyzji.

Dlaczego polityka bezpieczeństwa jest kluczowa dla organizacji

Wiele firm w jakiś sposób chroni swoje dane, ale nie tworzy przy tym dokumentu, który wyznaczałby wspólne zasady. IT wdraża zabezpieczenia techniczne, prawnicy pilnują zgodności z przepisami, a kadra zarządzająca podejmuje decyzje budżetowe. Gdy każdy dział postępuje według własnych reguł, łatwo o luki i niespójności. Polityka bezpieczeństwa informacji porządkuje te wysiłki, bo daje całej organizacji jeden punkt odniesienia w kwestii ochrony danych.

Dokument ten ma też znaczenie zewnętrzne. Klienci i kontrahenci coraz częściej pytają o formalne zasady bezpieczeństwa informacji przed nawiązaniem współpracy. Z punktu widzenia audytorów oraz organów regulacyjnych polityka bezpieczeństwa jest podstawą oceny zgodności. Organizacja, która posiada zatwierdzoną politykę, łatwiej zyskuje zaufanie partnerów biznesowych i sprawniej przechodzi przez audyty.

Polityka bezpieczeństwa informacji a podstawa regulacyjna

Obowiązek stworzenia polityki bezpieczeństwa informacji wynika wprost z kilku regulacji, które dotyczą organizacji działających w Unii Europejskiej.

- ISO 27001

Posiadanie takiej polityki to jeden z wymogów normy ISO 27001. Jest to więc także warunek uzyskania certyfikacji i ważny element w budowie SZBI. - RODO

RODO nakłada na administratorów danych obowiązek wdrożenia odpowiednich środków technicznych i organizacyjnych ochrony danych osobowych. Polityka bezpieczeństwa informacji porządkuje te środki i ułatwia udowodnienie organowi nadzorczemu, że organizacja je stosuje. - NIS2

Dyrektywa NIS2 zobowiązuje podmioty kluczowe i ważne do wdrożenia środków zarządzania ryzykiem w cyberbezpieczeństwie, w tym udokumentowanej polityki bezpieczeństwa. Organizacje, które zbudowały SZBI zgodnie z ISO 27001, mają tu przewagę, bo ich polityka i powiązane procedury już funkcjonują.

Kluczowe elementy polityki bezpieczeństwa informacji

Treść polityki bezpieczeństwa informacji powinna zawierać kilka stałych elementów, które decydują o tym, czy dokument faktycznie spełni swoją funkcję.

Na początku należy określić zakres zastosowania polityki, czyli które systemy i procesy biznesowe ona reguluje. Warto tu uwzględnić również kwestie takie jak praca zdalna czy dostęp dostawców zewnętrznych do zasobów organizacji. Dokument powinien też definiować ważne pojęcia, np. incydent bezpieczeństwa lub właściciel zasobu informacyjnego, żeby wszyscy adresaci rozumieli je tak samo.

Zanim organizacja dobierze zabezpieczenia, powinna przeanalizować swoje aktywa informacyjne i kontekst, w którym działa. Taka analiza pozwala zidentyfikować wszystkie zasoby (od systemów IT po wiedzę pracowników) i ocenić ich wartość dla firmy. Dzięki temu polityka może wskazać, co wymaga najsilniejszej ochrony.

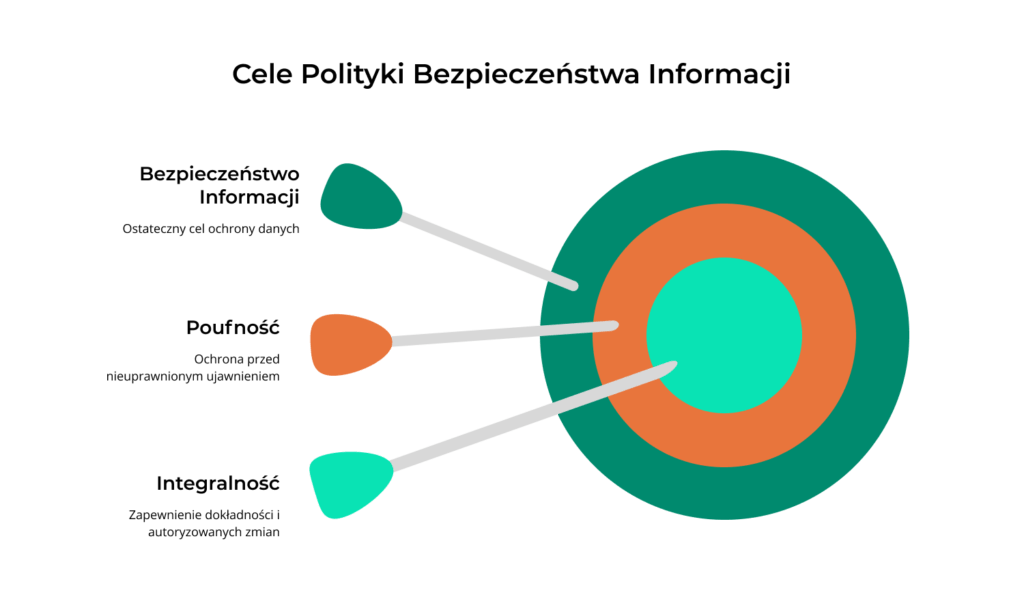

Z tą wiedzą można zdefiniować cele polityki bezpieczeństwa informacji. Te cele powinny być zgodne z założeniami modelu CIA (ang. confidentiality, integrity, availability), czyli poufnością, integralnością i dostępnością. Poufność informacji oznacza, że są one chronione przed nieuprawnionym ujawnieniem, zaś ich integralność to pewność, że nie zostaną zmienione bez autoryzacji. Uprawnione osoby muszą też mieć dostęp do informacji wtedy, gdy go potrzebują. Cele te powinny być sformułowane na tyle konkretnie, by organizacja mogła zweryfikować, czy je realizuje. Przykładem może być wskazanie maksymalnego dopuszczalnego czasu niedostępności kluczowych systemów.

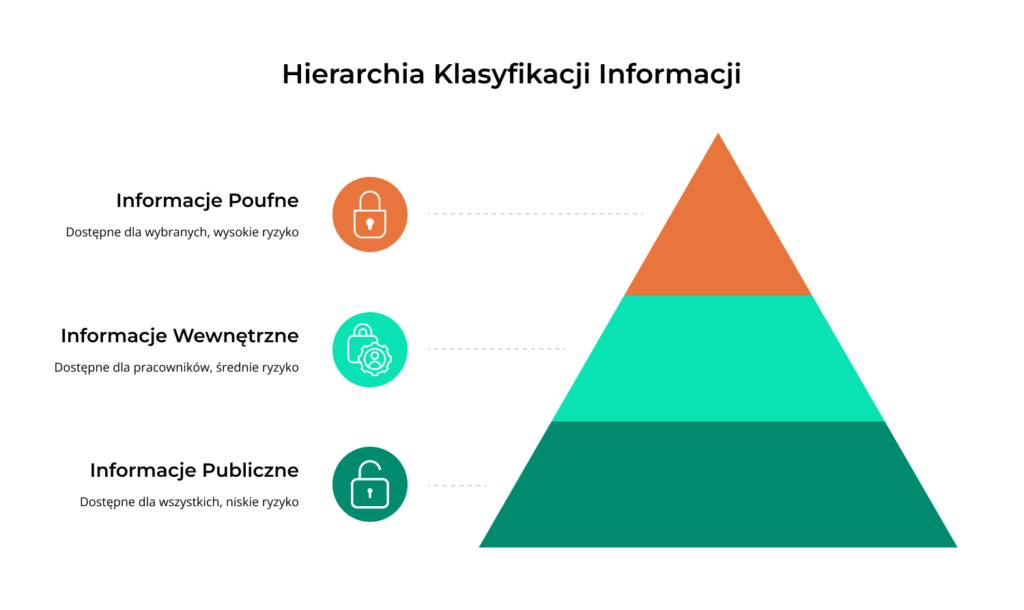

Kolejnym elementem jest klasyfikacja informacji. Organizacja powinna określić poziomy klasyfikacji, np. informacje publiczne, wewnętrzne i poufne, a następnie przypisać im zasady przechowywania i udostępniania. Klasyfikacja pomaga też w ocenie ryzyka: im wyższy poziom poufności, tym poważniejsze konsekwencje niesie nieautoryzowany dostęp i tym bardziej rygorystyczne powinny być zabezpieczenia.

Polityka bezpieczeństwa informacji powinna regulować też podział ról i odpowiedzialności, zasady zarządzania dostępem oraz reagowanie na incydenty. Te elementy omawiamy w kolejnych sekcjach.

Podział ról i odpowiedzialności w organizacji

Skuteczne zarządzanie polityką bezpieczeństwa wymaga jasnego podziału ról. Każda osoba w organizacji powinna wiedzieć, za co odpowiada w kontekście ochrony informacji.

Zarząd zatwierdza politykę, zapewnia budżet na jej wdrożenie i ponosi ostateczną odpowiedzialność za bezpieczeństwo informacji. W SZBI zgodnym z ISO 27001 zaangażowanie kierownictwa najwyższego szczebla jest wymogiem formalnym. Bieżącą koordynację przejmuje zwykle pełnomocnik ds. bezpieczeństwa informacji lub CISO (ang. Chief Information Security Officer), który monitoruje zgodność z polityką i raportuje kierownictwu o stanie ochrony danych. Właściciele poszczególnych zasobów informacyjnych odpowiadają za ich klasyfikację i stosowanie adekwatnych zabezpieczeń.

Polityka dotyczy też pracowników i partnerów zewnętrznych. Pracownicy stosują jej zasady w codziennej pracy i zgłaszają podejrzenia incydentów. Dostawcy i współpracownicy powinni być zobowiązani umownie do przestrzegania zasad polityki w zakresie, w jakim mają dostęp do danych organizacji. Gdy role te nie są jasno opisane w dokumencie, odpowiedzialność rozmywa się i nikt nie czuje się zobowiązany do konkretnych czynności.

Zarządzanie dostępem i ochrona danych

Kontrola nad tym, kto i w jakim zakresie ma dostęp do informacji, to jeden z filarów bezpieczeństwa informacji. Polityka powinna wyznaczać ogólne zasady w tym obszarze.

Podstawową regułą jest zasada minimalnych uprawnień (ang. least privilege), zgodnie z którą każdy użytkownik otrzymuje wyłącznie te dostępy, które są niezbędne do realizacji jego zadań. Polityka powinna wskazywać też zasady kontroli dostępu logicznego, czyli uwierzytelniania tożsamości i autoryzacji uprawnień, oraz kontroli fizycznej, np. ograniczenia wstępu do serwerowni lub archiwów. Ważne jest również okresowe przeglądanie przyznanych dostępów, żeby wychwycić uprawnienia, które nie są już potrzebne.

Jeśli organizacja przetwarza dane osobowe, polityka bezpieczeństwa informacji powinna odwoływać się do zasad ich ochrony wynikających z RODO lub wskazywać odrębną politykę ochrony danych osobowych. Warto też określić zasady szyfrowania danych i tworzenia kopii zapasowych.

Reagowanie na incydenty bezpieczeństwa

Żadna organizacja nie jest w stanie wyeliminować wszystkich zagrożeń. Polityka bezpieczeństwa informacji powinna więc określać, jak postępować w przypadku naruszenia.

Dokument powinien zawierać obowiązek zgłaszania incydentów bezpieczeństwa informacji i precyzować, kto przyjmuje takie zgłoszenia. Polityka wyznacza też ogólne zasady reagowania: ocenę wagi zdarzenia i powiadomienie odpowiednich osób w organizacji. Szczegółowy plan reagowania na incydenty to w SZBI osobny dokument, ale jego ramy wynikają wprost z polityki.

Dyrektywa NIS2 nakłada na podmioty kluczowe i ważne obowiązek zgłaszania poważnych incydentów do właściwego CSIRT (ang. Computer Security Incident Response Team) w określonych terminach. Polityka powinna uwzględniać te wymogi i wskazywać osoby odpowiedzialne za kontakt z organami nadzorczymi. Gdy zasady reagowania nie są jasno opisane, czas reakcji na incydent się wydłuża, a skala szkód rośnie.

Aktualizacja i przegląd polityki

Polityka bezpieczeństwa informacji, która nie jest na bieżąco aktualizowana, z czasem traci związek z rzeczywistością organizacji. Regularne przeglądy sprawiają, że dokument odpowiada aktualnym zagrożeniom i wymaganiom prawnym.

Przynajmniej raz w roku warto przeprowadzić przegląd polityki bezpieczeństwa. Taki przegląd powinien nastąpić też po każdej istotnej zmianie w firmie, np. reorganizacji, zmianie profilu ryzyka lub wejściu w życie nowych przepisów. Muszą również istnieć jasne reguły co do tego, kto inicjuje przegląd (zwykle pełnomocnik ds. bezpieczeństwa lub CISO), kto zatwierdza zmiany (kierownictwo) i w jaki sposób dokumentowana jest historia zmian.

Z kolei audyty wewnętrzne pozwalają sprawdzić, czy zapisy polityki są stosowane i czy odpowiadają faktycznym warunkom w organizacji. Ich wyniki wskazują luki i obszary wymagające korekty, a wnioski zasilają kolejny cykl przeglądu.

W systemie zarządzania bezpieczeństwem informacji zgodnym z ISO 27001 aktualizacja polityki wpisuje się w cykl PDCA (ang. Plan-Do-Check-Act). Firma planuje zabezpieczenia, wdraża je, weryfikuje ich skuteczność i wprowadza korekty. Polityka jest dokumentem, który żyje razem z tym cyklem i ewoluuje wraz z przedsiębiorstwem.

Najczęstsze błędy przy tworzeniu polityki bezpieczeństwa informacji

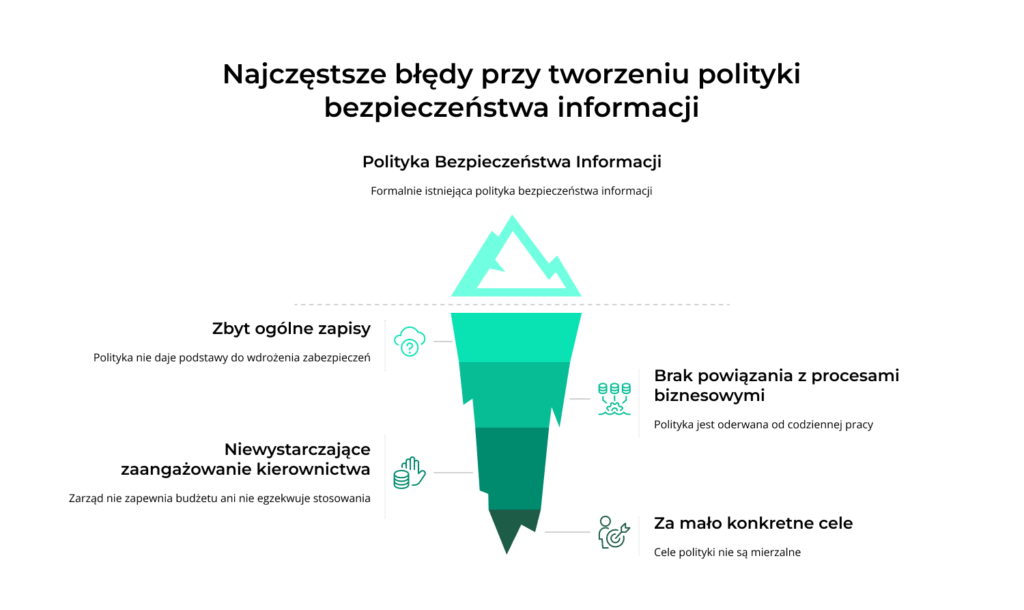

W wielu firmach polityka bezpieczeństwa informacji formalnie istnieje, ale nie spełnia swojej funkcji przez kilka powtarzających się problemów.

- Zbyt ogólne zapisy

Polityka, która ogranicza się do stwierdzenia, że organizacja zapewni odpowiedni poziom bezpieczeństwa, nie daje podstawy do wdrożenia zabezpieczeń ani do ich weryfikacji. - Brak powiązania z realnymi procesami biznesowymi

Dokument napisany w oderwaniu od codziennej pracy organizacji szybko trafia na półkę i nikt się do niego nie odwołuje. - Niewystarczające zaangażowanie kierownictwa.

Zarząd może oficjalnie zatwierdzić politykę, ale jeśli nie zapewni budżetu i nie będzie egzekwował jej stosowania, dokument pozostanie jedynie deklaracją. - Za mało konkretne cele

Cele polityki powinny być sformułowane na tyle konkretnie, by dało się ocenić stopień ich realizacji, np. przez wskaźniki takie jak czas reakcji na incydent lub odsetek przeszkolonych pracowników.

Podsumowanie

Polityka bezpieczeństwa informacji to dokument, od którego zaczyna się budowa SZBI i uporządkowane zarządzanie ochroną danych w organizacji. Łączy ona wymagania regulacyjne ze strategią biznesową, wyznacza podział odpowiedzialności i nadaje spójność pozostałym procedurom. Jako fundament systemu zarządzania bezpieczeństwem informacji wymaga zaangażowania kierownictwa od samego początku i regularnych przeglądów, które utrzymują ją w zgodności z rzeczywistością organizacji.

Utrzymanie aktualności polityki i zarządzanie powiązaną dokumentacją to zadanie, które staje się trudniejsze wraz z rozrastaniem się organizacji. Oprogramowanie SZBI pozwala zautomatyzować przeglądy, przypisywać role i odpowiedzialności oraz generować raporty na potrzeby audytów. Z kolei oprogramowanie do zarządzania polityką informacji ułatwia wersjonowanie dokumentu, jego dystrybucję wśród pracowników i potwierdzanie, że zapoznali się oni z jego treścią. Takie narzędzia wspierają zarządzanie polityką bezpieczeństwa w sposób, który dopasowuje się do potrzeb i rozwoju firmy.