Jeszcze do niedawna cyberbezpieczeństwo było tematem, który można było w pełni pozostawić IT. Przez jakiś czas, ten układ działał. Dyrektywa NIS2 to zmienia, i to fundamentalnie. Wprowadza zmianę odpowiedzialności. Cyberbezpieczeństwo przestaje być domeną zespołów technicznych, a staje się bezpośrednią odpowiedzialnością zarządu. I co najważniejsze: również odpowiedzialnością osobistą.

Czym jest dyrektywa NIS2?

NIS2 to unijna dyrektywa dotycząca cyberbezpieczeństwa, która znacząco rozszerza zakres firm objętych regulacją oraz jednocześnie podnosi poprzeczkę w obszarze zarządzania ryzykiem i reagowania na incydenty. W praktyce oznacza to, że wiele organizacji, które wcześniej nie były objęte podobnymi wymaganiami, dziś musi podejść do tematu w sposób bardziej uporządkowany, systemowy i, przede wszystkim, mierzalny.

Z perspektywy zarządu kluczowe nie są jednak same zapisy dyrektywy, ale to, co one realnie zmieniają w sposobie funkcjonowania firmy. NIS2 wprowadza obowiązek wdrożenia rzeczywistych, a nie jedynie deklaratywnych środków bezpieczeństwa. To koniec podejścia opartego na dokumentach „na półkę”. Liczy się faktyczna zdolność organizacji do zapobiegania incydentom i reagowania na nie.

Równie istotna jest zmiana w podejściu do ryzyka. Cyberbezpieczeństwo przestaje być zbiorem jednorazowych działań czy projektów, a staje się procesem ciągłym. Organizacje muszą systematycznie identyfikować zagrożenia, analizować ich wpływ na biznes i podejmować świadome decyzje dotyczące ich ograniczania. To podejście bardzo zbliżone do zarządzania ryzykiem finansowym czy operacyjnym. Z jedną różnicą. W świecie cyfrowym dynamika zmian jest znacznie większa.

Dyrektywa NIS2 wprowadza również konkretne wymagania dotyczące raportowania incydentów. W praktyce oznacza to konieczność posiadania jasno zdefiniowanych procesów, które pozwalają szybko wykryć incydent, ocenić jego skalę i zgłosić go w wymaganym czasie. Stało się to obowiązkiem regulacyjnym, który podlega kontroli.

Nie można też pominąć rosnącego znaczenia łańcucha dostaw. NIS2 jasno wskazuje, że organizacja odpowiada nie tylko za własne środowisko, ale również za ryzyka wynikające ze współpracy z dostawcami i partnerami. W praktyce oznacza to konieczność lepszego zrozumienia, które relacje są krytyczne dla działania firmy i jakie zagrożenia mogą się z nimi wiązać.

Dlatego właśnie NIS2 nie jest checklistą compliance, którą można „odhaczyć” i zamknąć temat. To wprowadzenie cyberbezpieczeństwa do stałego, systematycznego zarządzania ryzykiem, na równi z innymi kluczowymi obszarami działalności firmy.

Dlaczego rola zarządu w NIS2 jest kluczowa

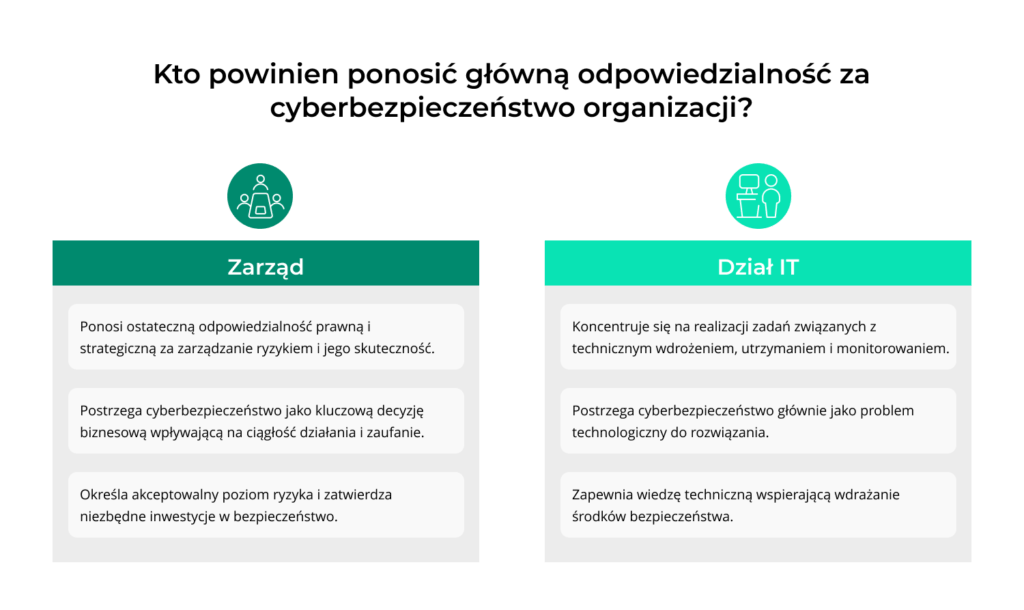

Jedna z najważniejszych zmian, jakie wprowadza dyrektywa NIS2, dotyczy tego, kto realnie odpowiada za cyberbezpieczeństwo w organizacji. Dyrektywa wprost wskazuje na zarząd jako podmiot odpowiedzialny za zatwierdzanie środków zarządzania ryzykiem, nadzór nad ich wdrożeniem oraz ocenę ich skuteczności. To nie jest już obszar, który można traktować wyłącznie jako domenę IT czy bezpieczeństwa operacyjnego.

W praktyce oznacza to, że zarząd musi aktywnie uczestniczyć w podejmowaniu decyzji dotyczących cyberbezpieczeństwa. Oczywiście nie chodzi o wchodzenie w szczegóły techniczne, wystarczy zrozumienie, jakie ryzyka istnieją, jaki mają wpływ na działalność firmy i jakie działania są podejmowane, aby je ograniczyć.

Wiele organizacji nadal funkcjonuje w modelu, w którym cyberbezpieczeństwo jest „oddelegowane” do działu IT lub zewnętrznego dostawcy. Dyrektywa NIS2 jasno pokazuje, że takie podejście nie jest wystarczające. Można delegować realizację działań: wdrożenia, utrzymanie systemów czy monitoring; ale odpowiedzialność za ich adekwatność i skuteczność pozostaje po stronie zarządu.

To prowadzi do istotnej zmiany sposobu myślenia. Cyberbezpieczeństwo przestaje być postrzegane jako problem technologiczny, a zaczyna być traktowane jako obszar decyzji biznesowych. To zarząd decyduje o poziomie akceptowalnego ryzyka, o inwestycjach w bezpieczeństwo oraz o tym, jak organizacja przygotowuje się na potencjalne incydenty. I to właśnie te decyzje mają bezpośredni wpływ na ciągłość działania firmy oraz zaufanie klientów i partnerów.

Co dyrektywa NIS2 realnie zmienia

Pominę tutaj cytowanie artykułów dyrektywy, a skupię się na konsekwencjach dla biznesu i sposobie zarządzania organizacją. Właśnie tu NIS2 wprowadza zmianę, która jest dużo głębsza, niż może się wydawać na pierwszy rzut oka.

Po pierwsze, bezpieczeństwo przestaje być „standardowe”. Wdrożenie zestawu popularnych narzędzi nie pozwala już uznać temat za zamknięty. NIS2 wymaga, aby środki bezpieczeństwa były proporcjonalne do realnego ryzyka, czyli dopasowane do specyfiki organizacji, jej procesów, zależności i potencjalnych konsekwencji incydentów. To oznacza konieczność świadomego podejmowania decyzji, a nie kopiowania dobrych praktyk w oderwaniu od kontekstu.

Po drugie, ryzyko cybernetyczne musi być zarządzane w sposób mierzalny i ciągły. Organizacja powinna wiedzieć, jakie zagrożenia są dla niej istotne, które z nich mają największy wpływ na działalność i jak ten wpływ może się zmieniać w czasie. To ryzyko nie może pozostawać na poziomie operacyjnym, musi być raportowane w sposób zrozumiały dla zarządu i uwzględniane w podejmowaniu decyzji.

Kolejna zmiana dotyczy incydentów. Dyrektywa NIS2 wprowadza wymóg ich szybkiego i formalnego raportowania, co w praktyce oznacza konieczność posiadania sprawnych mechanizmów wykrywania, klasyfikacji i eskalacji. To nie jest już tylko kwestia „czy sobie poradzimy”, ale również „czy jesteśmy w stanie udokumentować, że zareagowaliśmy właściwie i na czas”.

Do tego dochodzi też wspomniana kwestia łańcucha dostaw. Przestają oni być odrębnym tematem, a stają się integralną częścią profilu ryzyka organizacji. Jeśli krytyczny dostawca przestaje działać lub zostaje zaatakowany, konsekwencje są takie same, jak w przypadku incydentu wewnętrznego.

W efekcie wszystkie te elementy prowadzą do jednego wniosku: cyberbezpieczeństwo staje się częścią zarządzania strategicznego.

Co może pójść źle

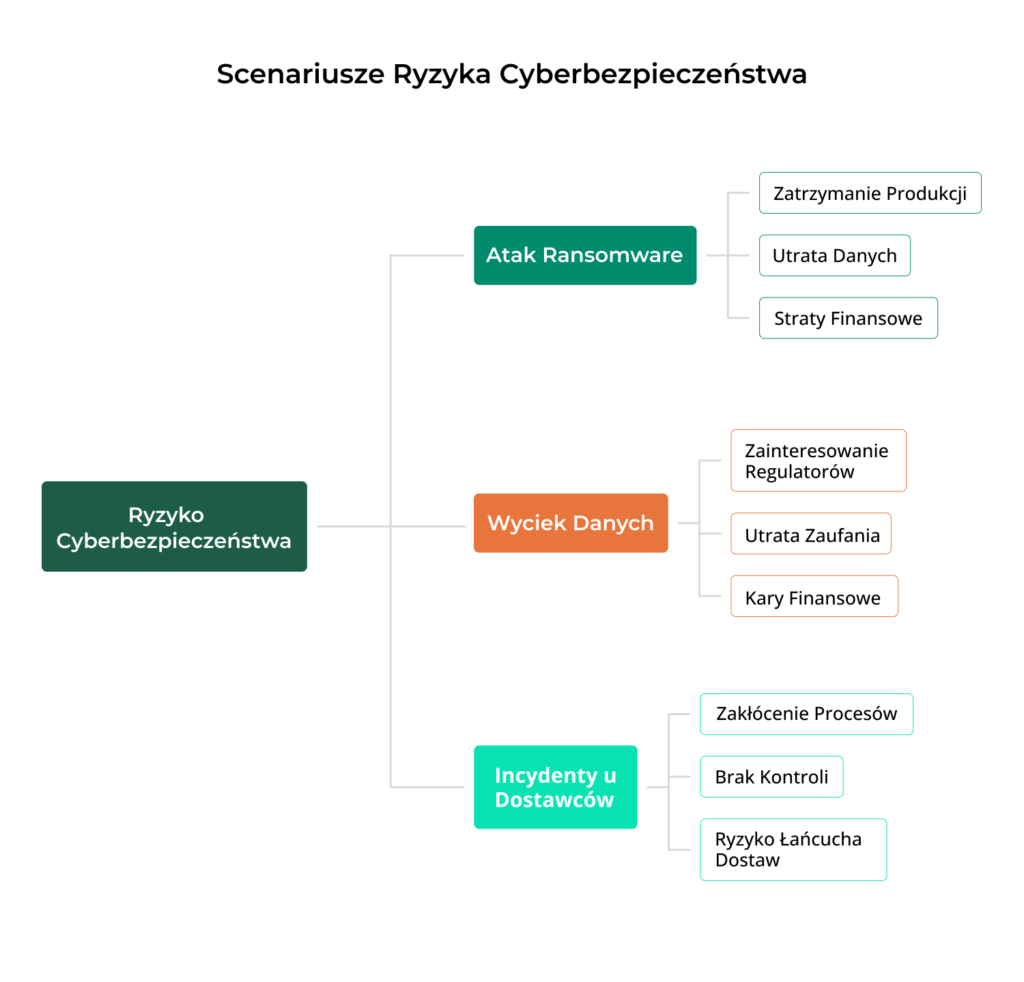

Zamiast mówić o zagrożeniach w sposób abstrakcyjny, warto skupić się na scenariuszach, które faktycznie się wydarzały i wciąż się powtarzają.

Pierwszy z nich to atak ransomware, który zatrzymuje produkcję lub kluczowe operacje firmy. Systemy przestają działać, dostęp do danych zostaje zablokowany, a organizacja z dnia na dzień traci zdolność do realizacji swoich podstawowych procesów. W takich sytuacjach straty bardzo szybko przestają być problemem IT, a zaczynają być problemem finansowym, zależnie od skali działalności, liczonym w tysiącach, dziesiątkach tysięcy albo i większych.

Drugi scenariusz to wyciek danych klientów lub partnerów. Informacje trafiają do sieci, a wraz z nimi pojawia się zainteresowanie regulatorów, klientów i mediów. Organizacja musi zmierzyć się nie tylko z potencjalnymi karami finansowymi, ale również z utratą zaufania, a to nierzadko bezpośrednio przekłada się na relacje biznesowe i wyniki sprzedażowe. Reputację buduje się bardzo powoli, a można ją stracić w mgnieniu oka. Odbudowa zaufania trwa znacznie dłużej niż poradzenie sobie z samym incydentem.

Trzeci, często bagatelizowany scenariusz, dotyczy incydentów po stronie dostawców. Zewnętrzny partner: dostawca systemu, usług lub danych, zostaje zaatakowany lub przestaje działać. W efekcie Twoje procesy również zostają zakłócone, mimo że wewnętrznie wszystko funkcjonuje poprawnie. To sytuacja szczególnie trudna, bo organizacja ponosi konsekwencje zdarzenia, nad którym nie ma pełnej kontroli. Właśnie dlatego NIS2 tak mocno akcentuje ryzyko związane z łańcuchem dostaw.

Każdy z tych scenariuszy ma jedną wspólną cechę: ich skutki przekładają się na biznes. To przestoje, utracone przychody, kary, utrata klientów i zaburzenie ciągłości działania. I to właśnie ten poziom konsekwencji sprawia, że cyberbezpieczeństwo nie może być traktowane jako temat operacyjny. Jego wpływ po prostu sięga znacznie wyżej.

Zakres odpowiedzialności zarządu w praktyce

Jednym z najczęstszych błędów organizacji jest przekonanie, że skoro mamy specjalistów w dziale IT, to temat cyberbezpieczeństwa jest zaopiekowany. W praktyce oznacza to często brak zaangażowania zarządu i ograniczenie jego roli do sporadycznych aktualizacji. W kontekście NIS2 takie podejście po prostu nie wystarcza.

Dyrektywa jasno wskazuje, że odpowiedzialność zarządu polega na świadomym nadzorze nad kwestiami cyberbezpieczeństwa. W praktyce oznacza to konieczność zatwierdzania podejścia do zarządzania ryzykiem cybernetycznym, czyli decyzji, jakie ryzyka organizacja jest gotowa akceptować, a które wymagają ograniczenia. To również regularny audyt poziomu ryzyka, który pozwala ocenić, czy przyjęte środki są nadal tak samo adekwatne, jak wtedy gdy zostały wdrożone.

Kluczowym elementem tej odpowiedzialności jest zapewnienie odpowiednich zasobów. Bez budżetu, kompetencji i właściwych narzędzi nawet najlepiej zaprojektowane podejście do bezpieczeństwa pozostaje tylko deklaracją. To zarząd decyduje, jakie inwestycje są realizowane i jaką wagę nadaje się cyberbezpieczeństwu w kontekście innych priorytetów biznesowych.

Dalej jest nadzór. Chodzi nie tylko o to, czy środki wspierające cyberbezpieczeństwo zostały wprowadzone, ale czy rzeczywiście działają i przynoszą oczekiwany efekt. Zarząd musi zapewnić sobie informacje, które pozwalają ocenić skuteczność działań, w sposób zrozumiały i powiązany z ryzykiem biznesowym.

W skrócie: rola zarządu jest strategiczna. Chodzi o wyznaczanie kierunku, podejmowanie wysokopoziomowych decyzji i egzekwowanie ich realizacji. Operacyjnie nadal zajmują się tym wyszkoleni specjaliści, ale NIS2 wymusza nadzór ze strony zarządu.

Nadzór nad cyberbezpieczeństwem

Jak w praktyce wygląda ten nadzór? Temat cyberbezpieczeństwa musi na stałe wejść do agendy zarządu. Nie okazjonalnie, nie „przy okazji incydentu”, ale jako regularny element zarządzania firmą.

Kluczowa zmiana polega na tym, jak ten temat jest prezentowany i omawiany. Cyberbezpieczeństwo nie powinno pojawiać się w formie technicznych aktualizacji czy listy wdrożonych narzędzi. Istotne są kwestie biznesowe: jakie ryzyka są dziś najważniejsze dla organizacji, jakie mogą mieć konsekwencje dla ciągłości działania i wyników finansowych oraz jakie działania są podejmowane, aby je ograniczyć.

To pozwala powiązać cyberbezpieczeństwo z realnym funkcjonowaniem firmy. Zamiast dyskusji o systemach i technologiach pojawia się rozmowa o wpływie na operacje, przychody i relacje z klientami. Skutkiem jest podejmowanie świadomych decyzji: zarówno w zakresie akceptacji ryzyka, jak i inwestycji w jego ograniczenie.

Regularny nadzór oznacza również dostęp do odpowiednio przygotowanych informacji. Zarząd powinien otrzymywać zrozumiałe raporty, które pokazują nie tylko stan obecny, ale również zmiany w czasie i potencjalne scenariusze. To konieczne, by cyberbezpieczeństwo przestało być „czarną skrzynką”, a stało się obszarem, którym można realnie zarządzać.

Zarządzanie ryzykiem zgodnie z dyrektywą NIS2

W kontekście NIS2 zarządzanie ryzykiem wymaga od większości firm jednej znaczącej zmiany. Z działań punktowych trzeba przejść na proces, który działa w sposób ciągły i jest realnie wykorzystywany w podejmowaniu decyzji.

Organizacja powinna jasno określić, jakie są jej najważniejsze ryzyka cybernetyczne. Spojrzeć na nie w odniesieniu do konkretnych procesów, systemów i zależności, które mają wpływ na funkcjonowanie biznesu. Kolejnym krokiem jest zrozumienie, które z tych ryzyk są rzeczywiście krytyczne: mogą zatrzymać operacje, wpłynąć na przychody lub narazić firmę na poważne konsekwencje regulacyjne.

Równie istotne jest powiązanie ryzyka z działaniami, które mają je ograniczać. Samo opisanie to za mało, konieczna jest prewencja. Wdrażanie zabezpieczeń, zmiana procesów czy budowanie zdolności reagowania. Jednocześnie konieczne jest zrozumienie, co się stanie, gdy te mechanizmy zawiodą. Innymi słowy, nie chodzi tylko o zapobieganie, ale również o przygotowanie się na scenariusze, w których incydent mimo wszystko wystąpi.

To właśnie ta zdolność do identyfikacji, oceny i świadomego zarządzania ryzykiem, w sposób ciągły i powiązany z biznesem, jest fundamentem zgodności z NIS2. Bez niej nawet najlepiej przygotowana dokumentacja nie ma realnej wartości.

Odpowiedzialność prawna i sankcje

To element, który najczęściej przyciąga uwagę i trudno się temu dziwić. NIS2 wprowadza wyraźne konsekwencje, które wykraczają poza poziom organizacyjny i dotykają również osób zarządzających.

Dyrektywa przewiduje wysokie kary finansowe, które mogą mieć istotny wpływ na wyniki firmy. Oprócz tego organy nadzorcze zyskują szersze uprawnienia: od wydawania zaleceń i nakazów, po bardziej bezpośrednie środki ingerencji w działalność organizacji.

Najważniejsza zmiana dotyczy jednak odpowiedzialności członków zarządu. NIS2 jasno wskazuje, że to oni odpowiadają za nadzór nad zarządzaniem ryzykiem cybernetycznym i skuteczność wdrożonych środków. W praktyce oznacza to, że brak działań, lub działania pozorne, mogą prowadzić do konsekwencji, które nie ograniczają się do samej organizacji.

Kluczowy wniosek jest prosty: brak odpowiedniego zaangażowania w obszar cyberbezpieczeństwa nie jest już tylko ryzykiem biznesowym. Staje się ryzykiem osobistym. I to właśnie ten aspekt sprawia, że NIS2 tak wyraźnie zmienia sposób, w jaki członkowie zarządu powinni podchodzić do tematu.

Zarządzanie dostawcami i łańcuchem dostaw

To jeden z najbardziej niedoszacowanych obszarów cyberbezpieczeństwa, a jednocześnie jeden z tych, które generują największe ryzyko. Tradycyjnie, większość organizacji skupia się na zabezpieczaniu własnych systemów, zakładając, że to wystarczy. Tymczasem NIS2 jasno wskazuje, że odpowiedzialność nie kończy się tam gdzie kończy się firma.

Z perspektywy dyrektywy dostawcy i partnerzy stają się integralną częścią profilu ryzyka organizacji. Jak wspominałem wcześniej, jeśli krytyczny dostawca przestaje działać, zostaje zaatakowany lub nie spełnia odpowiednich standardów bezpieczeństwa, konsekwencje ponosi również Twoja firma. Niezależnie od tego, czy problem powstał wewnątrz, czy na zewnątrz.

W praktyce oznacza to konieczność uporządkowania podejścia do dostawców. Pierwszym krokiem jest identyfikacja tych, którzy są rzeczywiście krytyczni dla działania organizacji; czyli takich, których niedostępność lub incydent bezpieczeństwa może zakłócić kluczowe procesy. Następnie pojawia się potrzeba rzetelnej oceny ich poziomu bezpieczeństwa.

Nie mniej ważne jest monitorowanie ryzyka w czasie. Relacje z dostawcami nie są statyczne; zmieniają się technologie, procesy i zagrożenia. Dlatego jednorazowa weryfikacja nie wystarcza. Potrzebne są mechanizmy pozwalające na bieżąco oceniać, czy poziom ryzyka pozostaje akceptowalny.

W efekcie zarządzanie łańcuchem dostaw przestaje być zadaniem wyłącznie działu zakupów. Staje się elementem szerszego systemu zarządzania ryzykiem. Elementem, który bezpośrednio wpływa na ciągłość działania i odporność całej organizacji.

Raportowanie incydentów i reagowanie

W kontekście NIS2 sama reakcja na incydent to zdecydowanie za mało. Kluczowe znaczenie ma to, czy organizacja jest w stanie w ogóle zidentyfikować, że coś się wydarzyło, właściwie ocenić skalę problemu i uruchomić odpowiednie działania w określonym czasie. Bez tego nawet najlepsze intencje nie przekładają się na realną zgodność z wymaganiami.

Pierwszym warunkiem jest widoczność. Organizacja musi mieć zdolność do wykrywania incydentów, zarówno tych oczywistych, jak i bardziej subtelnych, które przez dłuższy czas mogą pozostawać niezauważone. To wymaga jasno zdefiniowanych odpowiedzialności i procedur, wspieranych przez odpowiednie rozwiązania technologiczne.

Kolejnym elementem jest sam proces obsługi incydentu. Powinien on obejmować działania techniczne i decyzje biznesowe: kiedy eskalować problem, jak komunikować się wewnętrznie i na zewnątrz. W praktyce oznacza to przygotowanie organizacji na sytuacje kryzysowe zanim one wystąpią.

NIS2 wprowadza również obowiązek raportowania incydentów w określonych ramach czasowych. To oznacza, że organizacja musi być gotowa nie tylko do reakcji, ale także do formalnego zgłoszenia zdarzenia zgodnie z wymaganiami regulatora. Czas jest tu kluczowy.

Budowanie kultury cyberbezpieczeństwa

Czas na kolejny po łańcuchu dostaw niedoceniany i trudy do zaadresowania aspekt ryzyka: czynnik ludzki. Nawet najbardziej zaawansowane technologie i najdokładniej rozpisane procesy nie będą skuteczne, jeśli nie będą stosowane. W praktyce wiele incydentów zaczyna się od prostych błędów: zignorowania procedury, kliknięcia w podejrzany link czy obejścia zabezpieczeń „dla wygody”.

Dlatego właśnie kultura bezpieczeństwa staje się jednym z kluczowych elementów zgodności z NIS2. Odbębnienie jednorazowego szkolenia czy kampanii informacyjnej nie wystarczy. Pracownicy powinni rozumieć, dlaczego określone zasady istnieją, jakie ryzyka ograniczają i jakie mogą być konsekwencje ich ignorowania. Nie tylko dla firmy, ale również dla nich samych w kontekście wykonywanej pracy.

Budowanie takiej kultury wymaga spójnego podejścia. Z jednej strony potrzebne są jasne zasady i procedury, z drugiej środowisko, które wspiera ich przestrzeganie. Jeśli zabezpieczenia utrudniają pracę, a ich obchodzenie jest nieformalnie akceptowane, nawet najlepsze polityki pozostaną tylko na papierze. Dlatego tak ważne jest, aby bezpieczeństwo było uwzględniane już na etapie projektowania procesów, a nie dokładane po fakcie, najczęściej w sposób generujący tarcie w procesie.

Rola zarządu w tym obszarze jest kluczowa. To on wyznacza kierunek i nadaje priorytety. Jeśli cyberbezpieczeństwo jest traktowane jako realny element zarządzania firmą: obecny w komunikacji, decyzjach i codziennych działaniach, organizacja zaczyna je traktować poważnie. Jeśli nie, pozostaje ono wyłącznie formalnym wymogiem.

Dlatego kultura cyberbezpieczeństwa jest odpowiedzialnością zarządu. Działy IT, HR i inne mogą oczywiście pomóc, ale to od podejścia zarządu zależy, czy bezpieczeństwo stanie się częścią sposobu działania organizacji, czy tylko kolejną procedurą do odhaczenia.

Audyty i kontrola zgodności z dyrektywą NIS2

Zgodność z NIS2 nie jest jednorazowym działaniem, które można „zamknąć” po wdrożeniu kilku rozwiązań. To proces ciągłej weryfikacji i dostosowywania się do zmieniających się warunków. Zarówno wewnętrznych, jak i zewnętrznych.

W praktyce oznacza to regularne sprawdzanie, czy wdrożone środki bezpieczeństwa faktycznie działają i czy nadal odpowiadają na aktualne ryzyka. Bo te potrafią zmieniać się dynamicznie.

Dlatego audyty nie powinny być traktowane jako formalność, ale jako narzędzie zarządcze. Pomagają odpowiedzieć na proste, ale kluczowe pytania: czy nasze podejście działa, czy nadążamy za zmianą i czy poziom ryzyka pozostaje pod kontrolą.

Najczęstsze błędy organizacji

Ponownie skupię się na realnych scenariuszach, problemach które mogą wiele kosztować organizacje po wejściu w życie dyrektywy NIS2.

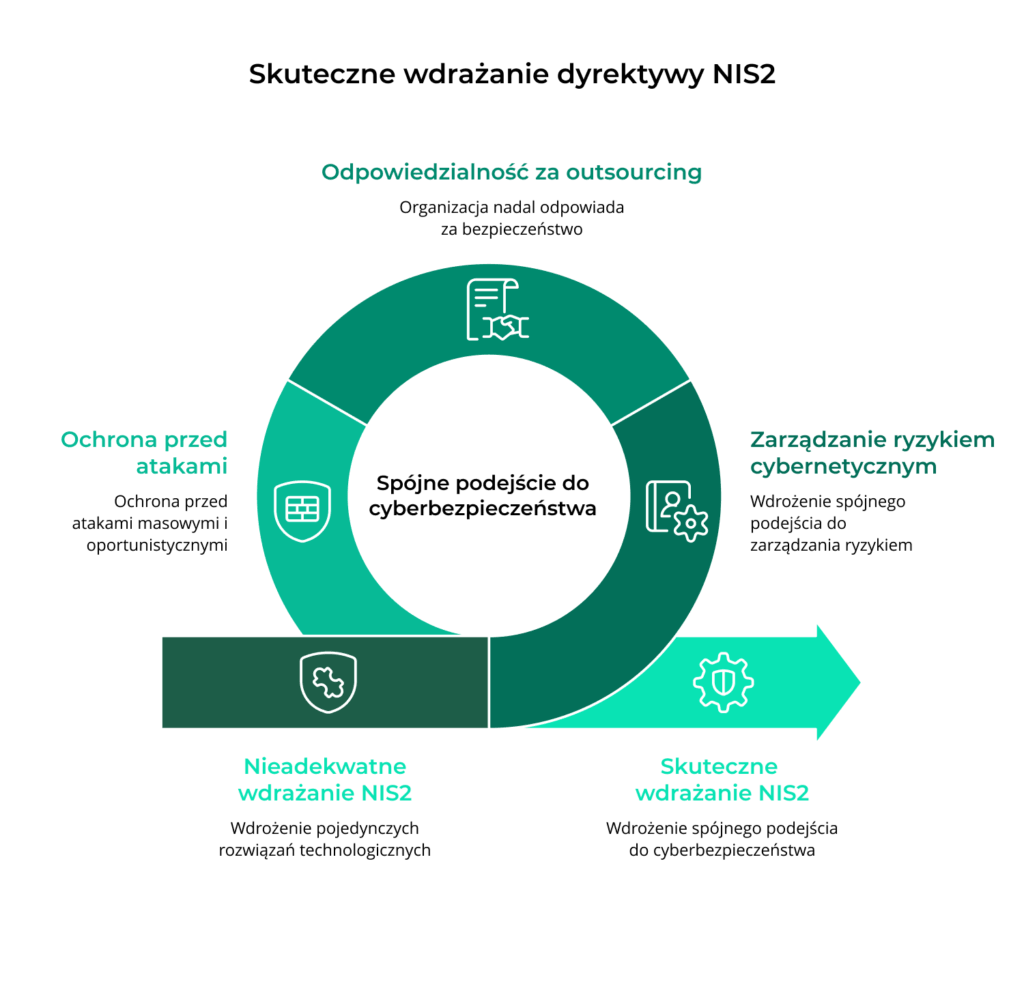

- Jednym z najczęstszych przekonań jest to, że wdrożenie pojedynczych rozwiązań technologicznych, jak firewall czy system antywirusowy, rozwiązuje problem. Tymczasem cyberbezpieczeństwo nie opiera się na jednym narzędziu, ale na spójnym podejściu do zarządzania ryzykiem cybernetycznym.

- Podobnie wygląda kwestia outsourcingu. Przekazanie IT lub bezpieczeństwa zewnętrznemu dostawcy nie oznacza przeniesienia odpowiedzialności. Organizacja nadal odpowiada za to, czy środki bezpieczeństwa są adekwatne i skuteczne; niezależnie od tego, kto je wdraża i utrzymuje.

- Kolejnym błędnym założeniem jest przekonanie, że mniejsze firmy nie są celem ataków. W rzeczywistości wiele incydentów ma charakter masowy lub oportunistyczny. Atakujący nie wybierają ofiar ręcznie, tylko wykorzystują podatności tam, gdzie je znajdą. W efekcie wielkość organizacji nie chroni przed ryzykiem.

Każde z tych podejść prowadzi do tego samego problemu: fałszywego poczucia bezpieczeństwa.

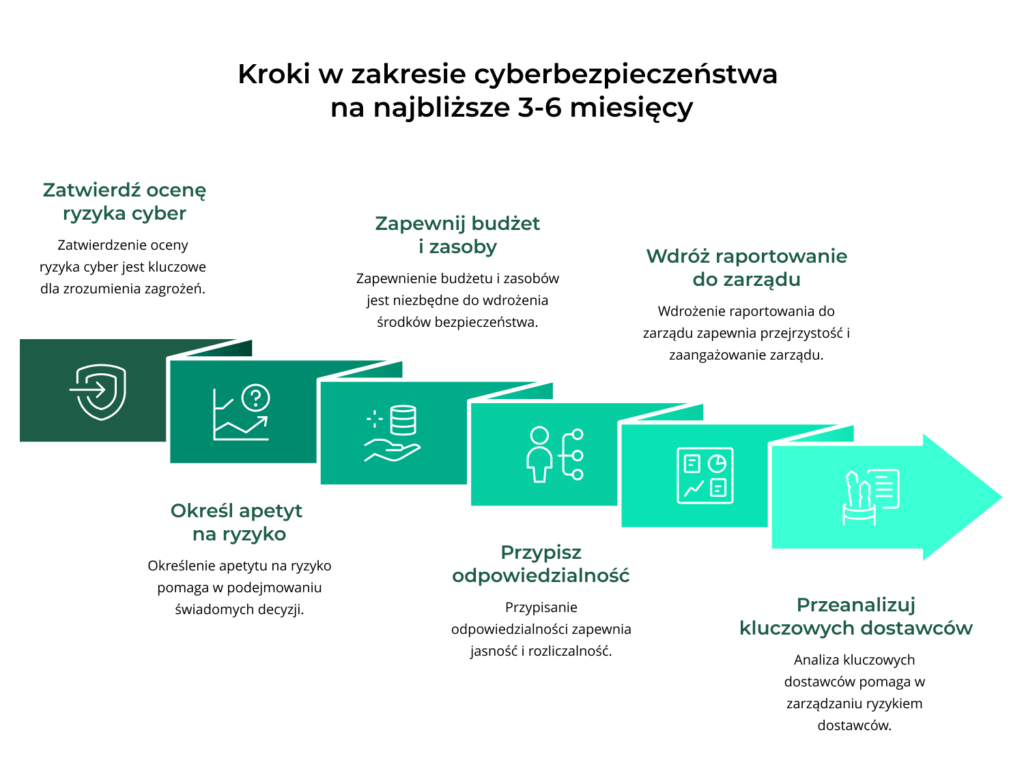

Co powinniście zrobić w najbliższych 3-6 miesiącach

Na tym etapie najważniejsze nie są działania techniczne, ale decyzje, które nadają kierunek całej organizacji. To właśnie od nich zależy, czy cyberbezpieczeństwo stanie się realnym elementem zarządzania firmą, czy pozostanie wyłącznie tematem operacyjnym.

Najważniejsze kroki na tym etapie to:

✅ zatwierdzić ocenę ryzyka cyber

✅ określić apetyt na ryzyko

✅ zapewnić budżet i zasoby

✅ przypisać odpowiedzialność

✅ wdrożyć raportowanie do zarządu

✅ przeanalizować kluczowych dostawców

Mówię tu o działaniach wyjściowych, a nie docelowych. Ich celem jest zbudowanie fundamentu, na którym można dalej rozwijać podejście do cyberbezpieczeństwa zgodne z wymaganiami NIS2.

Podsumowanie: cyberbezpieczeństwo jako odpowiedzialność strategiczna

Największa zmiana, jaką wprowadza NIS2 dotyczy odpowiedzialności. Tego, kto podejmuje decyzje i kto ponosi konsekwencje ich braku.

Cyberbezpieczeństwo przestaje być postrzegane jako projekt IT, który można zrealizować i zamknąć. Nie jest też jednorazowym wdrożeniem ani zestawem działań, które wystarczy odhaczyć. W realiach dyrektywa to obszar, który wymaga ciągłej uwagi, regularnych decyzji i świadomego zarządzania. Dokładnie tak jak przytoczone wcześniej finanse, operacje czy rozwój biznesu.

Co równie istotne, nie jest to już temat opcjonalny. Skala ryzyk, wymagania regulacyjne oraz bezpośredni wpływ na funkcjonowanie organizacji sprawiają, że cyberbezpieczeństwo staje się integralną częścią zarządzania firmą. I właśnie na tym poziomie, strategicznym, powinno być traktowane.

To przesunięcie perspektywy jest kluczowe. Bo dopiero wtedy organizacja jest w stanie nie tylko spełnić wymagania NIS2, ale przede wszystkim realnie zwiększyć swoją odporność i zdolność do działania w coraz bardziej nieprzewidywalnym środowisku.