Zarządzanie ryzykiem stron trzecich (TPRM) chroni przed utratą reputacji, karami regulacyjnymi i przerwami operacyjnymi. Rynek rozwiązań TPRM osiągnie 23,87 mld USD do 2030 roku. 73% instytucji finansowych zarządza 300+ dostawcami z zaledwie 2 pracownikami – automatyzacja jest koniecznością.

Co to jest zarządzanie ryzykiem dostawców (TPRM)?

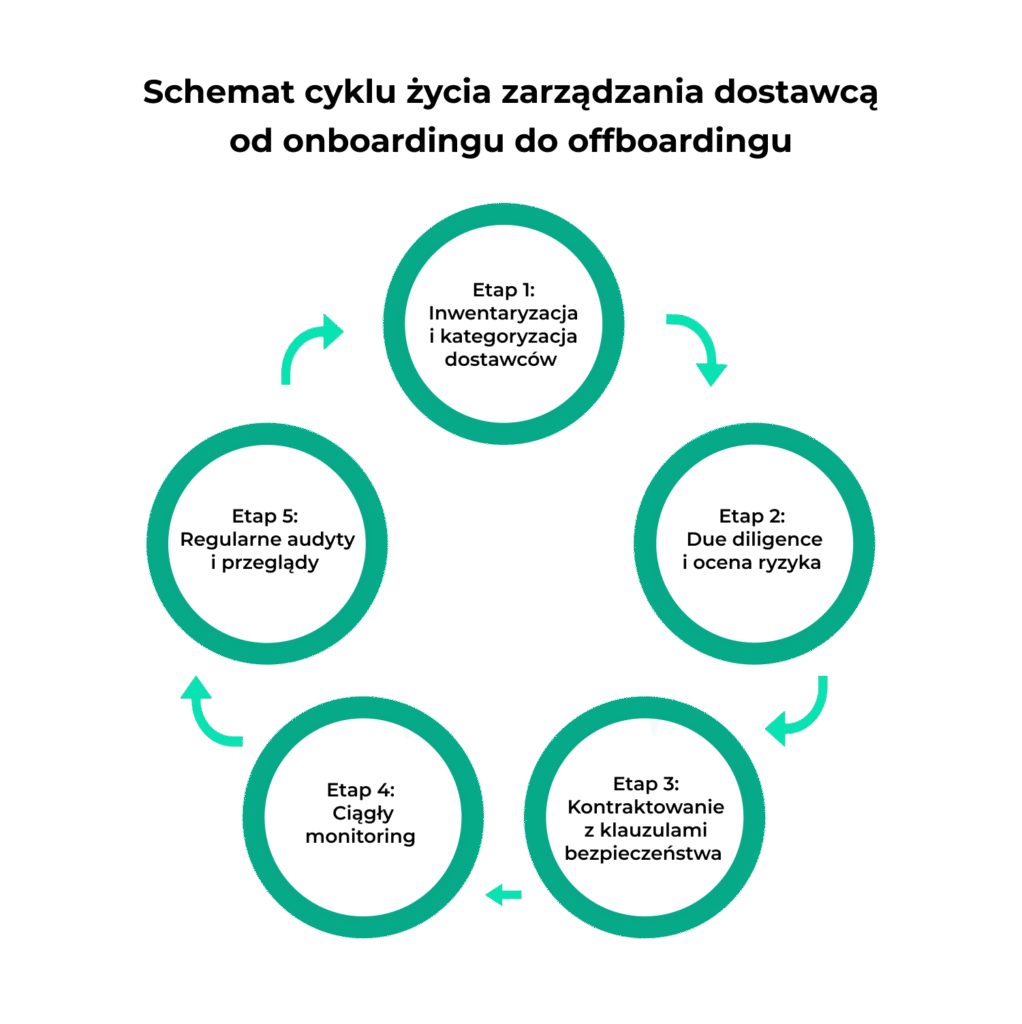

Zarządzanie ryzykiem stron trzecich (ang. Third-Party Risk Management, TPRM) to systematyczny proces identyfikacji, oceny i mitygacji zagrożeń wynikających ze współpracy z dostawcami, podwykonawcami i partnerami biznesowymi. Obejmuje cały cykl życia takiej relacji – od wyboru i wdrożenia, przez ciągły monitoring, aż do zakończenia współpracy.

Skala problemu w 2025 roku

Według badania Venminder „State of Third-Party Risk Management 2025”, 49% organizacji doświadczyło jakiegoś incydentu cybernetycznego związanego z dostawcą zewnętrznym w ciągu ostatnich 12 miesięcy. Co więcej, liczba naruszeń danych spowodowanych przez dostawców wzrosła o 22% w porównaniu do poprzedniego roku.

Grand View Research prognozuje, że globalny rynek zarządzania ryzykiem dostawców wzrośnie z 10,67 mld USD w 2024 do 24,95 mld USD do 2030 roku, przy rocznej stopie wzrostu (CAGR) 15,2%. Ten dynamiczny wzrost odzwierciedla rosnące znaczenie TPRM dla bezpieczeństwa biznesowego.

Dlaczego outsourcing zwiększa Twoje ryzyko?

Outsourcing oznacza powierzenie wybranych procesów specjalistycznym partnerom zewnętrznym, aby firma mogła skupić się na swojej głównej działalności. Im ważniejszy proces decydujesz się zlecić na zewnątrz, tym silniejszy wpływ ma dostawca na Twój biznes.

Dostawcy jako przedłużenie organizacji

Z formalnego punktu widzenia wszyscy dostawcy, podwykonawcy, podmioty przetwarzające dane lub strony trzecie nie są elementami Twojej organizacji. Jednakże, ponieważ wykonują zadania ściśle związane z Twoimi pracownikami i procesami, powinni być traktowani jak Twoi pracownicy.

W rzeczywistości często są, jeśli spojrzeć na to, jak ściśle współpracują z zespołami kupującego i ile zaufania oraz dostępu do informacji posiadają. Wybór dostawcy jest jak zatrudnianie nowych ludzi lub całych nowych zespołów. Oznacza to, że poszukiwanie dostawcy powinno przebiegać jak rekrutacja dobrze dopasowanego pracownika, spełniającego potrzeby firmy.

Co może pójść nie tak przy wyborze dostawcy?

Odpowiedź brzmi: wszystko! Niepowodzenia podwykonawcy mogą być obarczone poważnymi konsekwencjami dla organizacja, niezależnie od skali działania biznesu. Wyróżniamy cztery główne kategorie ryzyka dostawców:

1. Utrata reputacji

Według UK Cyber Security Breaches Survey 2025, 43% firm doświadczyło naruszenia bezpieczeństwa w ciągu ostatniego roku, a 85% z nich wiązało się z kampaniami phishingowymi wykorzystującymi zaufanych dostawców.

Czy klienci pamiętają nazwę dostawcy, który zawinił? Prawdopodobnie nie. Ale doskonale pamiętają marki, które ich zawiodły. Rzadko kiedy dostawca bierze na siebie winę – zazwyczaj to organizacja zatrudniająca podwykonawcę musi ją przełknąć.

2. Kary za niezgodność regulacyjną

Instytucje finansowe podlegają szczególnie rygorystycznym wymogom. Według badania Ncontracts 2025, 73% instytucji finansowych zarządza 300+ dostawcami z zaledwie 2 lub mniej pracownikami na pełen etat. Przy tej skali, przeoczenie niezgodności dostawcy z RODO, SOX czy innymi regulacjami może kosztować miliony złotych kar.

3. Odpowiedzialność prawna

Oczywiście kupujący mogą pociągać swoich dostawców do odpowiedzialności sądowej, ale czy ma znaczenie dla ich klientów? Wszyscy znamy przypadki, gdy błędy stron trzecich (zamierzone czy nie) spowodowały poważne kryzysy. Proces sądowy trwa latami, a szkody wizerunkowe i reputacyjne są natychmiastowe.

4. Przerwy w działalności operacyjnej

Według Mordor Intelligence, cyberataki w łańcuchu dostaw wzrosły o 431% między 2021 a 2023 rokiem. Awaria kluczowego dostawcy IT, usług chmurowych czy logistycznych może całkowicie sparaliżować działalność biznesową.

| Incydent | Branża | Skutek | Szacowane straty |

| Atak na dostawcę customer service (Adidas) | Retail | Wyciek danych klientów | Nieokreślone + straty wizerunkowe |

| Naruszenie fintech (41,8% naruszeń) | Finanse | Brak zabezpieczeń personelu | Średnio 2-5 mln USD/incydent |

| Awaria dostawcy cloud | Różne | Przestój operacyjny | 100 000 USD/godzinę |

| Naruszenie RODO przez procesora | Healthcare | Kara regulacyjna | Do 4% obrotu rocznego |

Jak zbudować program zarządzania ryzykiem dostawców?

Firmy powinny organizować procesy zarządzania ryzykiem dostawców, aby wybierać swoich partnerów i budować z nimi skuteczne relacje. Proces ten oznacza kontrolę listy dostawców i usług, które świadczą.

Pięć kluczowych etapów TPRM

Etap 1: Inwentaryzacja i kategoryzacja dostawców

Zacznij od stworzenia kompletnego rejestru ryzyka wszystkich dostawców. Według badania Hyperproof 2024, organizacje, które korzystają z dedykowanych platform TPRM zamiast arkuszy Excel, odnotowują 29% spadek wykorzystania ręcznych procesów i znacznie lepszą widoczność ryzyk.

Kategoryzuj dostawców według:

- Krytyczności dla biznesu (Poziom 1: krytyczni, Poziom 2: ważni, Poziom 3: standardowi)

- Typu dostępu (dane wrażliwe, systemy produkcyjne, informacje publiczne)

- Lokalizacji geograficznej (różne wymogi regulacyjne)

- Typu usługi (IT, logistyka, finanse, HR)

Etap 2: Due diligence i ocena ryzyka

Przeprowadź szczegółową ocenę przed nawiązaniem współpracy:

- Weryfikacja finansowa (stabilność, ubezpieczenia)

- Audyt cyberbezpieczeństwa (certyfikaty ISO 27001, SOC 2)

- Zgodność regulacyjna (RODO, branżowe standardy)

- Ocena reputacji (referencje, historia incydentów)

Etap 3: Kontraktowanie z klauzulami bezpieczeństwa

Umowy muszą zawierać:

- Wymagania dotyczące bezpieczeństwa informacji

- Prawo do audytu (klauzule „right to audit”)

- Procedury powiadamiania o incydentach (SLA: 24-48h)

- Odpowiedzialność za naruszenia i limity odpowiedzialności

- Procedury off-boardingu i usuwania danych

Etap 4: Ciągły monitoring

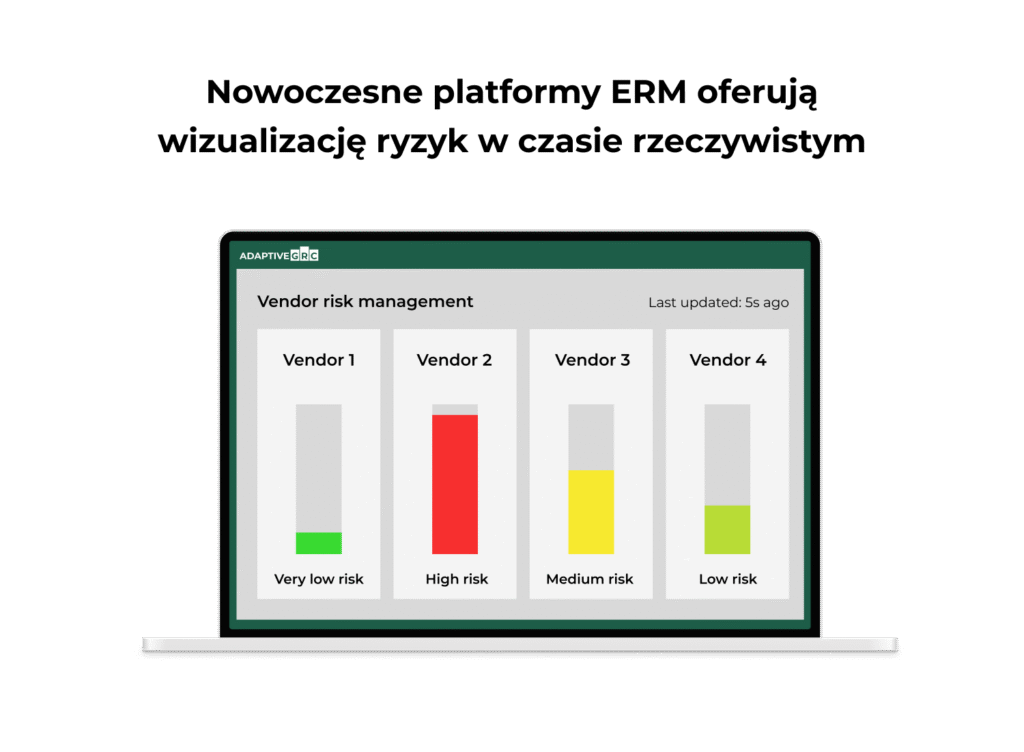

Według Venminder, organizacje powinny prowadzić na bieżąco (czyli systematycznie aktualizowany) rejestr dostawców zewnętrznych, którzy mają dostęp do danych, systemów lub świadczą usługi krytyczne. Warto też korzystać z narzędzi umożliwiających monitorowanie ryzyka w czasie rzeczywistym.

Monitoruj:

- incydenty bezpieczeństwa (również te pojawiające się w mediach i dark webie)

- sytuację finansową dostawców (np. zmiany ratingu kredytowego, przypadki bankructw),

- aktualność certyfikatów i zgodność z wymogami regulacyjnymi,

- realizację umów SLA – w tym dostępność usług i jakość ich świadczenia.

Etap 5: Regularne audyty i przeglądy

Harmonogram przeglądów:

- Dostawcy poziomu 1 (krytyczni): przeglądy kwartalne, audyty raz w roku,

- Dostawcy poziomu 2: przeglądy co pół roku, audyty co dwa lata,

- Dostawcy poziomu 3: przeglądy raz w roku, audyty w razie potrzeby.

Jakie narzędzia wykorzystać do zarządzania dostawcami?

Jeśli Twoja firma działa na dużą skalę w regulowanym środowisku, wsparcie innowacyjnych narzędzi do zarządzania ryzykiem dostawców jest niezbędne.

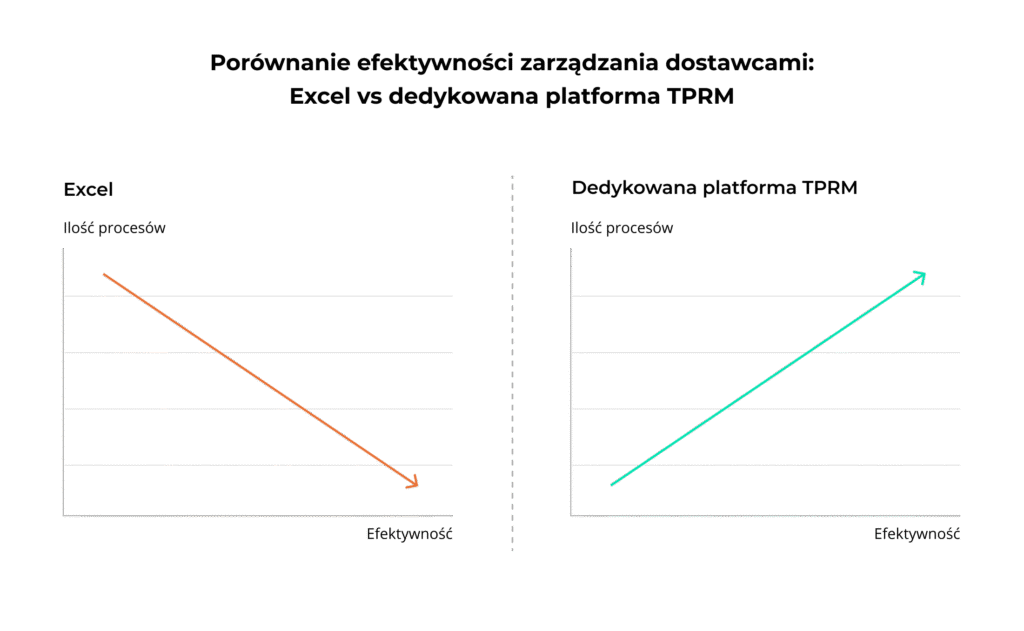

Od Excel do dedykowanych platform

Według badania Venminder 2025, większość respondentów używa dedykowanej platformy TPRM, co oznacza wzrost o 19% rok do roku. Jednocześnie stosowanie ręcznych metod, takich jak Excel czy Google Sheets, spadło o 29%.

Dlaczego Excel nie wystarcza?

Ręczne metody zarządzania dostawcami wiążą się z wieloma wyzwaniami. Brak automatycznych powiadomień o zmianach w poziomie ryzyka utrudnia szybkie reagowanie na problemy, a przy większej liczbie dostawców (np. ponad 300), zarządzanie staje się praktycznie niemożliwe. Dodatkowo brak integracji z systemami monitoringu komplikuje nadzorowanie dostawców, a przygotowanie raportów dla zarządu bywa czasochłonne i trudne. Wszystko to zwiększa ryzyko błędów ludzkich oraz pracy na nieaktualnych danych.

Najważniejsze funkcje platformy TPRM

- Centralne repozytorium dokumentacji

Gromadzi wszystkie kluczowe informacje dotyczące dostawców. Obejmuje umowy, certyfikaty i polisy ubezpieczeniowe, a także historię audytów i ocen ryzyka. Można w nim przechowywać korespondencję oraz zgłoszenia incydentów, a dzięki automatycznym alertom system przypomina o wygasających dokumentach.

- Automatyzacja kwestionariuszy

Według FINRA ręczne wypełnianie kwestionariuszy bezpieczeństwa jest dla specjalistów GRC i IT wyjątkowo czasochłonne i obciążające. Nowoczesne platformy upraszczają ten proces, oferując biblioteki gotowych pytań (m.in. SOC 2, ISO 27001, RODO), wykorzystanie AI do automatycznego mapowania odpowiedzi, możliwość ponownego użycia odpowiedzi w kolejnych assessmentach oraz scoring i benchmarki pozwalające porównać wyniki z poziomem branży.

Ciągły monitoring z wykorzystaniem AI pozwala na bieżąco śledzić różne aspekty ryzyka związanego z dostawcami. Obejmuje monitorowanie dark web w celu wykrywania wycieków danych, śledzenie kondycji finansowej dostawców i generowanie alertów o potencjalnych problemach, identyfikację nowych podatności w obszarze cyberbezpieczeństwa oraz monitorowanie zgodności z wymaganiami ESG i zasadami zrównoważonego rozwoju.

Workflow i automatyzacja umożliwiają sprawne zarządzanie procesami związanymi z dostawcami. System automatycznie eskaluje sprawy w przypadku wysokiego ryzyka, wysyła przypomnienia o zaplanowanych przeglądach, integruje się z systemami zakupowymi oraz udostępnia API do połączenia z innymi narzędziami GRC.

Ile kosztuje brak zarządzania ryzykiem dostawców?

Koszty wynikające z materializacji ryzyka dostawcy mogą być katastrofalne i wielokrotnie przekraczają inwestycję w system TPRM.

Realne koszty incydentów:

- Naruszenie danych od dostawcy – średni koszt naruszenia danych wynosi 4,45 mln USD (źródło: IBM Cost of Data Breach 2024), a koszt pojedynczego rekordu to około 165 USD. Do tego dochodzą dodatkowe wydatki związane z powiadomieniami, monitoringiem kredytowym oraz ewentualnymi postępowaniami sądowymi.

- Kary regulacyjne – w przypadku naruszeń regulacji kary mogą być bardzo dotkliwe. Za naruszenie RODO grozi kara do 4% globalnego obrotu lub 20 mln EUR – w zależności od tego, która kwota jest wyższa. Przepisy SOX przewidują grzywny do 25 mln USD oraz odpowiedzialność karną dla kadry zarządzającej. W sektorze finansowym, według Ncontracts, aż dwie trzecie instytucji odczuwa presję audytorów i regulatorów na wzmocnienie programów TPRM.

- Przestój operacyjny – średni koszt przestoju w firmie waha się od 100 000 do 540 000 USD za godzinę, w zależności od branży. W sektorze e-commerce wynosi około 300 000 USD za godzinę, w finansach – aż 540 000 USD za godzinę, a w produkcji – około 260 000 USD za godzinę.

- Utrata reputacji – po naruszeniu bezpieczeństwa aż 60% konsumentów rezygnuje z korzystania z usług firmy. Średnio wartość akcji spada o 7,5% w ciągu roku po incydencie, a długoterminowy wpływ na reputację i wartość marki jest trudny do oszacowania.

ROI z wdrożenia platformy TPRM

ROI z wdrożenia platformy TPRM można ocenić zarówno pod kątem kosztów, jak i korzyści. Typowe wydatki obejmują platformę SaaS w zakresie 50 000–200 000 PLN rocznie (w zależności od liczby dostawców), wdrożenie systemu – 30 000–100 000 PLN, szkolenia pracowników – 10 000–30 000 PLN, a opcjonalne usługi zarządzane (managed services) mogą kosztować 100 000–300 000 PLN rocznie.

Zwrot z inwestycji

Korzyści z inwestycji są wielowymiarowe: uniknięcie nawet jednego poważnego incydentu może przynieść zwrot inwestycji wielokrotnie przewyższający poniesione koszty. Automatyzacja procesów pozwala zredukować czas pracy zespołu o 40–60%, a lepsze przygotowanie do zarządzania ryzykiem umożliwia uzyskanie korzystniejszych warunków ubezpieczenia (niższe składki o 15–25%) oraz buduje przewagę konkurencyjną przy przetargach dzięki posiadanym certyfikatom i wynikom audytów.

Jak przyszłość TPRM wygląda w 2025?

Cztery kluczowe trendy

1. AI i automatyzacja stają się standardem

Według Grand View Research, AI i uczenie maszynowe odgrywają kluczową rolę w umożliwianiu bardziej zaawansowanych ocen ryzyka i ciągłego monitoringu. AI-driven analytics może szybko identyfikować podatności i przewidywać potencjalne zagrożenia.

2. Ryzyko ESG nabiera znaczenia

Mordor Intelligence prognozuje, że ryzyko ESG będzie najszybciej rosnącą domeną z 18% CAGR. Organizacje coraz częściej oceniają dostawców pod kątem:

- Śladu węglowego

- Praktyk pracy (w tym przeciwdziałanie nowoczesnemu niewolnictwu)

- Różnorodności i inkluzji

- Etycznego zarządzania

3. Konsolidacja z platformami GRC

Według Hyperproof, użytkownicy są mniej zadowoleni z rozwiązań punktowych i szukają zintegrowanych platform, które łączą zarządzanie ryzykiem dostawców z innymi GRC. Zintegrowane platformy umożliwiają usprawnienie workflow i operacji, zwiększając efektywność całej organizacji.

4. Ciągły monitoring zamiast okresowych audytów

Przejście z podejścia reaktywnego do proaktywnego, czyli od okresowych przeglądów do ciągłego nadzoru, staje się coraz bardziej istotne. Według Mordor Intelligence, wzrost napędzany jest przesunięciem od okresowych kontroli compliance do ciągłego nadzoru, w miarę jak cyberataki w łańcuchu dostaw intensyfikują się.

FAQ – najczęściej zadawane pytania

Czy mała firma potrzebuje programu TPRM?

Tak, choć w uproszczonej formie. Nawet małe firmy mają dostawców usług krytycznych (hosting, księgowość, obsługa płac). Jeśli prowadzisz małą firmę, to zacznij od prostej macierzy ryzyka: zidentyfikuj 10 najważniejszych dostawców, oceń ich krytyczność i poziom dostępu do danych. Dla poziomu 1 (krytyczni) wykonuj podstawowe due diligence: sprawdź ubezpieczenie, certyfikaty bezpieczeństwa i umowę z klauzulami ochrony danych. Możesz zacząć od szablonów Excel, ale planuj przejście na dedykowaną platformę przy przekroczeniu 50 dostawców.

Jak często należy audytować dostawców?

Częstotliwość zależy od kategoryzacji ryzyka. Dostawcy krytyczni (poziom 1): kwartalne przeglądy statusu, roczne pełne audyty. Dostawcy ważni (poziom 2): półroczne przeglądy, audyty co 2 lata. Dostawcy standardowi (poziom 3): roczne przeglądy, audyty na żądanie lub co 3 lata. Dodatkowo, audyt ad-hoc zawsze po: incydencie bezpieczeństwa, znaczących zmianach w usłudze, zmianach właścicielskich u dostawcy, lub negatywnych sygnałach z monitoringu.

Kto w organizacji powinien odpowiadać za TPRM?

Model odpowiedzialności za zarządzanie ryzykiem dostawców zależy od wielkości firmy. Małe firmy (do 100 pracowników): zazwyczaj wystarcza jedna osoba na część etatu (często CFO/COO), wspierana przez dział IT. Średnie firmy (100-1000): dedykowany specjalista lub menedżer TPRM oraz komitet międzydziałowy. Duże przedsiębiorstwa (1000+): pełny zespół TPRM (3-10 osób), raportujący do CRO lub CIO. Kluczowe jest również utworzenie komitetu TPRM z przedstawicielami działów: zakupów, IT/security, compliance, prawnego, oraz business owners. Według Ncontracts, 73% instytucji ma tylko 2 pracowników w tym obszarze, a to zdecydowanie za mało, gdy firma ma ponad 300 dostawców.

Czy można całkowicie wyeliminować ryzyko dostawców?

Nie – ryzyko można tylko zmniejszyć i nim odpowiednio zarządzać, nie da się go jednak zupełnie wyeliminować. Każda relacja z dostawcą niesie inherentne ryzyko. Celem TPRM nie jest eliminacja, ale: identyfikacja wszystkich ryzyk, ocena ich wpływu i prawdopodobieństwa, wdrożenie kontroli mitygacyjnych, akceptacja ryzyka rezydualnego przez zarząd oraz ciągłe monitorowanie. Niektóre organizacje decydują się na insourcing krytycznych funkcji właśnie ze względu na niemożliwość zaakceptowania ryzyka rezydualnego.

Jak zmierzyć efektywność programu TPRM?

Aby to zrobić, warto wdrożyć kluczowe wskaźniki wydajności (KPI) dla TPRM. Wskaźniki wyprzedzające: % dostawców z aktualną oceną ryzyka (cel: 100%), średni czas onboardingu nowego dostawcy, % dostawców z aktualnymi certyfikatami. Wskaźniki opóźnione: liczba incydentów związanych z dostawcami (trend spadkowy), czas reakcji na incydent dostawcy, koszty związane z incydentami dostawców, % dostawców przechodzących audyty bez uwag. Wskaźniki efektywności: czas zespołu poświęcony na TPRM (powinien spadać przy automatyzacji), koszt per dostawca, poziom satysfakcji business owners z procesu TPRM.

Podsumowanie – nie czekaj na incydent

Zarządzanie ryzykiem dostawców przestało być opcjonalne – w połączonym cyfrowo świecie stało się koniecznością biznesową. Kluczowe fakty na 2025 rok pokazują skalę problemu: 49% firm doświadczyło incydentu cybernetycznego pochodzącego od dostawcy, cyberataki w łańcuchu dostaw wzrosły o 431%, a 73% instytucji zarządza ponad 300 dostawcami, dysponując zaledwie dwoma pracownikami. Liczba naruszeń danych od dostawców zwiększyła się o 22% w porównaniu z rokiem poprzednim.

Ryzyka można podzielić na cztery główne kategorie: utrata reputacji (klienci pamiętają markę, nie dostawcę), kary regulacyjne (np. do 4% obrotu w przypadku naruszenia RODO), odpowiedzialność prawna (sprawy trwające latami) oraz przerwy operacyjne, których koszt waha się od 100 000 do 540 000 USD za godzinę.

Rozwiązaniem jest formalizacja procesu TPRM w pięciu etapach, inwestycja w dedykowaną platformę GRC, wykorzystanie AI i automatyzacji oraz przejście od okresowych audytów do ciągłego monitoringu.

ROI jest oczywisty: koszt uniknięcia jednego poważnego incydentu (średnio 4,45 mln USD) wielokrotnie przekracza roczną inwestycję w platformę TPRM (50 000 – 200 000 PLN).

Rynek rozwiązań TPRM rośnie w tempie 15,2% rocznie, osiągając 24,95 mld USD do 2030 roku. Organizacje, które dziś inwestują w profesjonalne zarządzanie ryzykiem dostawców, zyskują przewagę konkurencyjną i spokój, że ich łańcuch dostaw jest bezpieczny.

Gotowy zabezpieczyć swój biznes? Skontaktuj się z nami w celu bezpłatnej konsultacji dotyczącej optymalizacji zarządzania ryzykiem dostawców w Twojej organizacji i demo platformy AdaptiveGRC.